Nach der etwas beängstigenden Berichterstattung über massive Angriffe auf WordPress Installationen dachte ich es wäre mal wieder an der Zeit einen Blick in die Logfiles meines SOS SEO Blogs zu werfen. Und wie nicht anders zu erwarten, ich bin fündig geworden. Doch anstatt Spuren einer neuen Hackattacke zu entdecken, waren meine Funde eher anderer Natur. Doch auch so hat sich die Aktion gelohnt. Ich kann euch nur empfehlen es mir gleich zu tun und selber mal einen Blick auf bzw in eure Logfiles zu werfen. Wer weiß, was da so alles an Überraschungen auf euch wartet.

Ok, die täglichen 134 Abfragen eines Luxemburger Servers, der sich als simpler Firefox ausgebend, in schöner Regelmäßigkeit an meiner WordPress Login-Seite versucht, sind nicht wirklich beunruhigend und werden spätestens heute Abend mit einer Ip-Sperre für den Bösen Roboter enden, aber eine echte Bedrohung sieht anders aus. Interessanter waren da schon die anderen Funde, einmal war auch Googles Bot involviert.

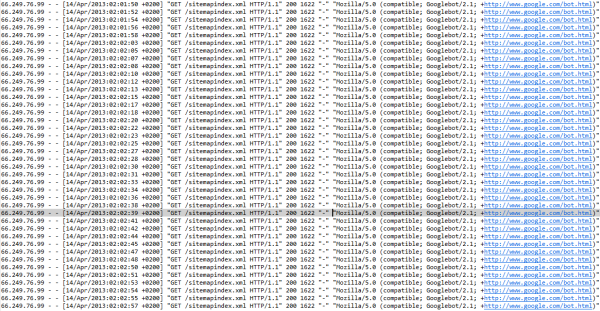

An und für sich ist es begrüßenswert wenn Googles Roboter mit hoher Frequenz durch die eigenen Websites jagt, insbesondere weil man dem Googlebot eine gewisse Schlauheit und Effizienz im Umgang mit Webseiteninhalten nachsagt. Dass dem selbst heutzutage nicht immer so ist, zeigt der aktuelle Fund.

Insgesamt über 1000 Zugriffe an einem Tag auf eine XML-Sitemap deuten auf ordentliches Interesse hin. Man könnte erwarten, dass sich dieses in einer schnellen Veröffentlichungszeit widerspiegeln würde, doch weit gefehlt. Bis hier im Blog veröffentlichte Artikel im Google Index auftauchen, kann es schon mal 1-2 Tage dauern. Ein Blick auf den obigen Logfile-Auszug zeigt ein kleines Kuriosum. Der Googlebot greift quasi im Sekundentakt nach der Sitemap-Datei, ist aber zu blöde die Signale richtig zu deuten. Die Sitemap-Datei wird nämlich zwischengespeichert und nur im Stundentakt aktualisiert. Und das sagt die Datei dem Roboter auch ganz deutlich mit Hilfe der im Header transportierten Status-Informationen. Wieso der Googlebot jetzt so einen kleinen Amoklauf daraus veranstaltet will mir nicht einleuchten. Und verballert unnötig Ressourcen. Auf beiden Seiten.

Doch ist das noch harmlos im Vergleich zu einem andren Server, der glaubt er müsse innerhalb von 21 Stunden über 15.000 Mal den SOS SEO Blog RSS Feed abgreifen. Ein Blick auf die Verursacherseite zeigte einen gezogenen und dankenswerter Weise sauber verlinkten Blogartikel, was die Vermutung aufwarf, da könne ein feedziehendes Plugin Amok laufen. Und richtig geraten, im Quellcode der inspizierten Webseite war von einem Cache Fehler zu lesen. Anstatt also brav die gezogenen Feeddaten zwischenzuspeichern und nur alle Stunde nachzufassen, hat das Script im Schnitt alle 5 Sekunden zugegriffen.

Übrigens ist das Feed-Problem mittlerweile schon Geschichte, weil der unwissentliche Verursacher auf meine Anfrage blitzschnell reagiert und den Service deaktiviert hat. Danke Matthias ;-)

Wie gesagt, schaut selber mal in eure Logfiles, wer weiß was für kuriose Überaschungen da auf euch warten. Auf geht’s, heut ist Logfile Sunday.

Hi Gerald, kannst du mir sagen, wie ich die Logdatei von meinem Blog finde bzw. erstelle. In diesem Bereich bin ich leider noch etwas unbedarft :-(

Philipp, lässt sich leider nicht pauschal beantworten und hängt vom Server ab und ob du überhaupt direkten Zugriff auf dessen Daten hast. Infos bietet meist der Hoster im Rahmen seiner FaQ.

Hallo,

ich gucke fast nie in unsere Logs, sollte ich vielleicht hin und wieder auch mal machen ;-)

Grüße

Gretus

Die Logs habe auch ich schon des öfteren kontaktiert. Ich würde empfehlen, bei Wordpress, auch noch eines der Plugins nachzu installieren, persönlich empfehle ich better WP security, Login woanders verstecken (für den Techniker, da werden nur .htaccess Änderungen gemacht) hilft schonmal die meisten Bot-Abfragen ins Leere laufen zu lassen und für die, die es doch schaffen werden nach X Einwahlversuchen mal ne halbe Std. gebremst. Auch 404-/“Hack-Versuche werden aufgezeigt/“ und nach X Versuchen gebannt.

Interessanter Artikel. Da ich mehrere Webseiten mit Wordpress habe und betreue ist das natürlich von großer Bedeutung.

@Stefan: WP security kannte ich noch nicht, werde ich mir aber sicher installieren, danke für den Tipp.

„ich gucke fast nie in unsere Logs“

Das würde ich bei Wordpress auf jedenfall mal nicht empfehlen :)

Am besten noch das letzte Update 2012 gemacht x)